Comment se connecter à Azure AD B2C pour appeler les API Sigabill¶

Vue d'ensemble¶

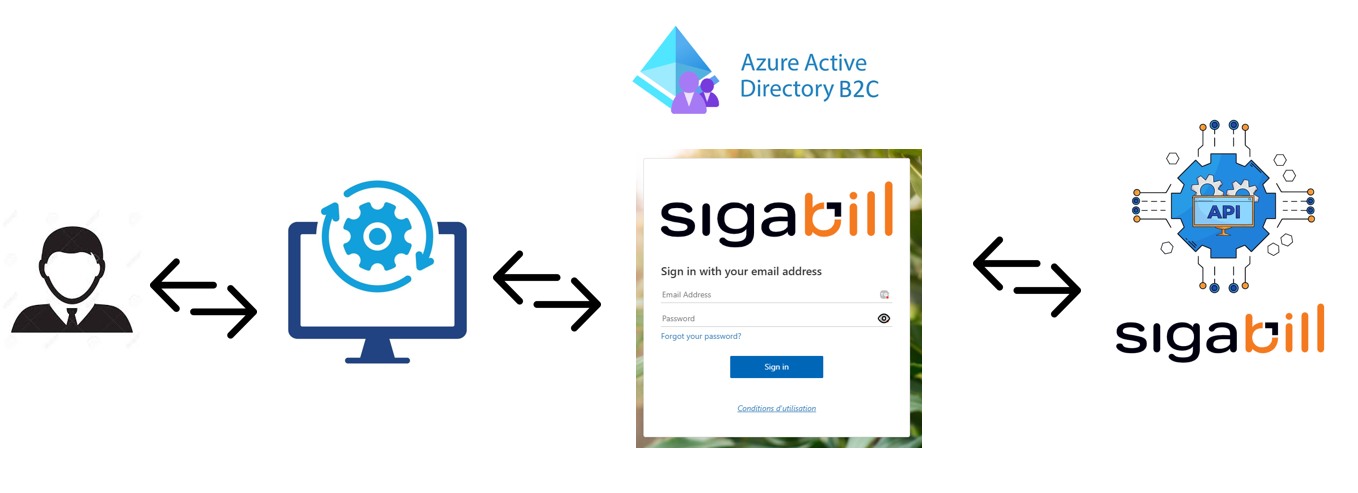

Pour vous connectez aux API de Sigabill, vous devez avoir une authentification avec Microsoft Azure Active Directory B2C.

L'authentification Azure B2C est basé sur OIDC (OpenID Connect) qui est un protocole d'authentification construit sur le OAuth 2.0. La documentation officielle de Microsoft pour configurer l'accès via B2C à partir d'un application web est sous ce lien.

Flux d'authentification¶

sequenceDiagram

Actor U as Utilisateur

participant E as Votre Web APP

participant B as Azure B2C

participant S as Sigabill

U->>E: Déclenche action connexion

E->>B: redirect login OIDC/OAuth

U->>B: saisie identification

B->>E: redirect_uri (access_token,email@email.com)

E->>S: API (Bearer )

Configuration Azure AD B2C¶

Ce que vous devez nous fournir afin de configurer Azure AD B2C

1. Type d’application : SPA / Web server / Mobile / Desktop / Service (machine-to-machine)

2. Le ou les URI de redirection exactes (et URI de déconnexion si applicable)

3. Environnements visés (dev/test/prod)

Configuration de votre application¶

Ce que vous allez recevoir de notre part

1. Domaine/locataire B2C + policy/user flow

2. Client ID de votre application (enregistrée par nous dans notre B2C)

3. Scopes autorisés pour vos appels API

4. Client secret/cert + modalités de rotation

B2C émet des tokens JWT (JSON Web Tokens) que votre appli présentera à nos API. (Source)

Exemple :

"AzureAdB2C": {

"Instance": "[https://contoso.b2clogin.com](https://contoso.b2clogin.com/) ",

"Domain": "[contoso.onmicrosoft.com](http://contoso.onmicrosoft.com/) ",

"ClientId": "<web-app-application-id>",

"SignedOutCallbackPath": "/signout/<your-sign-up-in-policy>",

"SignUpSignInPolicyId": "<your-sign-up-in-policy>"

}

Flux recommandé : Authorization Code + PKCE (avec utilisateur)

1. Votre application déclenche la connexion et redirige l’utilisateur vers l’endpoint /authorize (avec client_id, redirect_uri, scope, PKCE).

2. Après authentification, B2C redirige vers votre redirect_uri avec ?code=...

3. Votre application échange le code contre un access_token via /token

4. Votre application appelle les API Sigabill avec :

Authorization: Bearer <access_token>

Appel API

Ajoutez l’en-tête Authorization: Bearer <access_token> sur vos requêtes HTTP.

Notes sécurité

N’embarquez jamais un client secret dans une SPA (front-end).

Utilisez MSAL quand possible (il gère PKCE et les détails OIDC).